Technische Universität Berlin beseitigt Schwachstelle

Ich habe Technische Universität Berlin bereits vor mehreren Monaten über eine Blind SQL Injection Schwachstelle informiert, welche einem Angreifer den Zugriff auf Datenbanken des Servers ermöglichte. Die Betreiber des Portals haben relativ schnell auf meine Nachricht reagiert und wollten mehr über die Problematik erfahren. Nachdem ich via E-Mail, die detaillierten Informationen zur Schwachstelle übersandt hatte, erhielt ich leider keine Rückmeldung mehr. Allerdings wurde das Problem wohl bereits beseitigt. ...

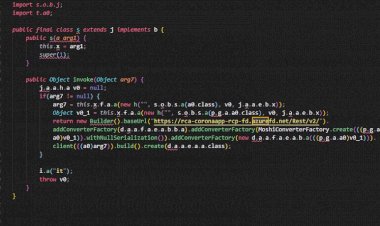

Durch unzureichend gefilterte Parameter der Webanwendung, war es möglich in die Datenbankabfrage einer Funktion einzugreifen und eigene bzw. manipulierte Abfragen durchzuführen. Ein Angreifer hätte durch die Schwachstelle sämtliche Informationen aus der Datenbank bzw. den Datenbanken auslesen und kopieren, sowie möglicherweise auch die Kontrolle über das System erreichen können.

Da ich auf meine Nachricht mit den detaillierten Informationen leider keine Antwort erhielt, habe ich vor wenigen Tagen also selbst nochmal nachgesehen, ob die Schwachstelle noch vorhanden ist. Die Problematik von damals konnte ich nicht mehr bestätigen. Ich gehe also davon aus, dass die Informationen ausreichend waren, um die Schwachstelle zu beseitigen. Warum man aber keine 2 Minuten für eine kurze Rückmeldung investieren konnte, verstehe ich nicht wirklich.