Wenn IT-Dienstleister nicht aufpassen...

...dann kann es schon passieren, dass tausende Benutzerdaten einsehbar werden. Gerade wenn man sich als äußerst schlau erweist und die Zugangsdaten für die SQL-Datenbank, sowie sämtliche weitere "geheime" Informationen, gleich mehrfach öffentlich zur Schau stellt. Wir sind vor wenigen Tagen auf einen Fall aufmerksam geworden, bei dem sogar wir schlucken mussten. Wer ein wenig mit Google umgehen und die Suchmaschine entsprechend bedienen kann, der hätte bis vor Kurzem möglicherweise tausende Benutzerdaten einsehen können. Für ein "Kiddie" mit bösen Absichten eine gelungene Einladung. ...

Grundsätzlich ist man hier ja sowieso nicht begeistert von Facebook-Anwendungen. Grund dafür ist die Tatsache, dass jeder "Depp" die Möglichkeit hat, das Vertrauen der Facebook-User, für seine eigenen Anwendungen auszunutzen. Viele Nutzer von Facebook wissen garnicht, dass die Anwendungen überwiegend von irgendwelchen anderen Nutzern oder auch Datensammlern erstellt und öffentlich zugänglich gemacht werden. Auch die Tatsache, dass bestimmte Anwendungen mehr über den Facebook-Nutzer erfahren können, als so manch User lieb ist, wissen eigentlich die wenigsten. Nicht selten spähen Facebook-Apps die eigentlich nicht-öffentlichen Nutzerdaten, sowie sämtliche, für den Freund zugängliche Informationen aus der gesamten Freundesliste aus und speichern diese Daten auf einem Server, jenseits des sozialen Netzwerks. Es gibt aber natürlich auch Unternehmen, die das soziale Netzwerk einfach nur für Werbung nutzen und Anwendungen bereitstellen, die dem User bestimmte Funktionen zugänglich machen und im Prinzip unschädlich sind.

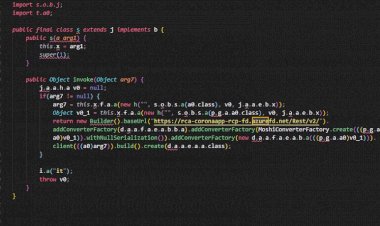

Wenn aber ein namhaftes Unternehmen eine sogenannte "Facebook-App" bei einer Internetagentur in Auftrag gibt, dann kann es schonmal passieren, dass dort nicht so sorgfältig mit den Zugangsdaten umgegangen wird. So mussten wir feststellen, dass eine bestimmte Internetagentur (den Namen möchten wir an dieser Stelle nicht erwähnen), eine Facebook-Anwendung für einen Kunden erstellt und dabei sämtliche Daten - öffentlich zugänglich - auf dem Server gespeichert hat. Neben dem Programmcode waren auch mehrere Dateien mit Zugangsdaten öffentlich zugänglich. Hätte nun ein Angreifer das Motiv gehabt, die Datenbank des Unternehmens einzusehen, so hätte dieser Angreifer nur die jeweilige Datei aufrufen müssen, um die passenden Zugangsdaten zu erhalten (der Traum eines "Kiddies").

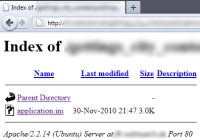

Falls Sie nun denken, wir schnüffeln in Verzeichnissen diverser Webseiten herum, um derartige Informationen zu erhalten, dann können wir Ihnen versichern, dass dies nicht so ist. Wir haben die Informationen über eine einfache und legale Google-Suche entdeckt. Die IT-Dienstleister haben also nicht nur vergessen das Verzeichnis mit entsprechendem Schutz auszustatten, sondern auch dafür gesorgt, dass die Verzeichnisse mit den sensiblen Informationen, von Suchmaschinen durchforstet und gespeichert werden können.

Natürlich wurden die Betreiber sofort über das Problem bzw. den Fund informiert und darum gebeten, die Dateien zu entfernen, sowie die Passwörter für sämtliche Bereiche zu erneuern, da die entsprechenden Dateien auch nach dem Löschen auf dem eigenen Server noch im Google-Cache zu finden wären. Man hat auch nicht lange gebraucht, um entsprechend zu reagieren. Zwar versicherten uns die Verantwortlichen, dass die entdeckten Zugangsdaten nicht für ein produktives System, sondern lediglich für die Entwicklungsumgebung bestimmt waren, aber ob diese Aussage der Wahrheit entspricht, weiß man hier nicht so genau. Immerhin waren die Zugangsdaten entsprechend gekennzeichnet. So wie es aussieht waren neben den Zugangsdaten für die Entwicklungsumgebung des IT-Unternehmens auch die die Zugangsdaten für das Portal bzw. die Datenbank des Kunden vorhanden. Man kann dies an folgender Grafik eindeutig erkennen (sensible Infos wurden natürlich unkenntlich gemacht).

Leider haben wir in der selben Nacht noch weitere Problemfälle entdeckt, bei denen ähnliche Informationen offen und für jeden Menschen dieser Welt, über eine einfache Google-Suche zugänglich waren. Natürlich wurden auch diese Betreiber umgehend über die Problematik informiert. Ob es bisher böswillige Angreifer gab, die das Material für illegale Aktionen verwendet haben ist nicht bekannt. Fakt ist aber, dass es garnicht so selten vorkommt, dass derartige Dateien "offen" auf dem Server gelagert werden.

Viele Agenturen nutzen Unterverzeichnisse der eigenen Portale oder speziell eingerichtete, öffentlich zugängliche Server, um Kundenprojekte zu bearbeiten. Im Prinzip ist es ja keine schlechte Idee, dem Kunden die Möglichkeit zu geben, den aktuellen Stand der Dinge "live" einsehen zu können. Die bessere und auch sichere Variante wäre aber, einen lokalen Server für Kundenprojekte einzurichten, welcher eben nicht von "Jedermann" eingesehen werden kann. Wer nicht auf die Möglichkeit verzichten möchte, Kundenprojekte öffentlich zu präsentieren und zu bearbeiten, der sollte wenigstens daran denken, einen Verzeichnisschutz einzurichten. So dürfte ein derartiges Problem erst garnicht entstehen.