G Data: Schwachstellen im Shop uninteressant?

Bitte das Update beachten! Man sollte ja von einem "Security-Spezialist" wie G Data erwarten, dass dort der Schutz der Kunden bzw. Nutzer absolut im Vordergrund steht. So denkt man ja bekanntlich immer, wenn es um Unternehmen geht, die Sicherheitssoftware anbieten, welche eigentlich zur Abwehr von Hackerangriffen dienen sollte. Ob man es bei G Data mit dem Schutz der eigenen Kunden auch wirklich ernst nimmt, wagt man hier mittlerweile zu bezweifeln. Grund dafür ist eine Schwachstelle, die sich bereits seit einigen Tagen dort im Shop versteckt und trotz unserer Hinweise nicht beseitigt wurde.

Leider müssen wir immer häufiger erleben, dass gerade die größeren Unternehmen - besonders auch die, welche sich mit Sicherheitssoftware beschäftigen - zwar im Vordergrund das Bewusstsein für die Sicherheit eigener Kunden bzw. Nutzer darstellen, in Wahrheit aber nichteinmal auf konkrete Hinweise zu teilweise sehr kritischen Sicherheitslücken und anderweitigen Schwachstellen in deren Internetangeboten reagieren. Dies kann man vielleicht in wenigen Fällen nachvollziehen, wenn eventuell das nötige IT-Personal fehlt, welches sich mit derartigen Themen beschäftigt. Wenn dies aber bei einem Anbieter für Sicherheitssoftware passiert, kann man sogar hier nur noch den Kopf schütteln.

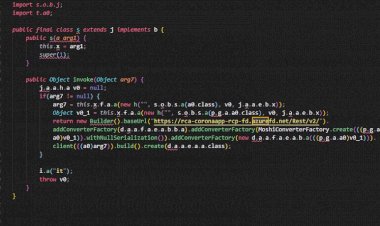

Vor über einer Woche haben wir die G Data Software AG (gdata.de) über eine potentielle Schwachstelle in deren Bestellsystem bzw. Onlineshop informiert. Es handelt sich hierbei um eine XSS Schwachstelle, die unter Umständen zu einem gewaltigen Problem werden könnte. Viele "IT-Profis" behaupten, dass XSS keine wirkliche Bedrohung darstellt, darum werden Schwachstellen dieser Art in der Regel ignoriert. Wir begegnen oft Aussagen wie "Kann ja nichts passieren..." oder auch "Toll...kann der Besucher Spiele spielen...". Welches Potential eine XSS Schwachstelle aber wirklich haben kann, müssen wir in den meisten Fällen erst erklären. So wäre es möglich, durch gezieltes Streuen manipulierter Links in Foren, Communities & Co. unzählige Benutzer auf eine präparierte Website zu locken. Nehmen wir hier einfach mal G Data als Beispiel und stellen uns folgendes Szenario vor:

Ein Angreifer nutzt die bekannte Schwachstelle und erstellt eine URL bzw. einen Link, der neben der eigentlichen Seite auch einige präparierte Inhalte aufruft, wenn ein User diesen anklickt. So könnte der Angreifer ein Iframe mit schädlichem Code, eine XSS Shell oder jegliche andere Art von schädlichem Code in die Seite einschleusen. Durch diverse Schwachstellen im Browser selbst, könnte auch ein Übergriff auf den Computer des Opfers erfolgen. Auch Malware könnte unbemerkt auf den Computer des Besuchers geschleust und somit dessen Sicherheit - bis zur nächsten Neuinstallation des Betriebssystems - begraben werden. Für den Angreifer recht praktisch ist auch die Tatsache, dass derartige Übergriffe in der Regel absolut unentdeckt bleiben. Auch eher erfahrene Internetnutzer bemerken XSS Angriffe meist garnicht oder viel zu spät. Die jeweilige URL beinhaltet die richtige Domain und was hinten dranhängt, interessiert den User meist herzlich wenig. Wenn dann noch ein SSL-Zertifikat angezeigt wird, welches vertrauenswürdig ist, dann macht sich ein Besucher sowieso keine Gedanken mehr.

Nehmen wir an, der Angreifer platziert seine manipulierten Links in diversen Foren oder Communities, bei Facebook, Twitter, Lokalisten usw. und kennzeichnet seinen Link mit Texten wie "G Data Lizenz - 50% Sonderrabatt nur hier!" oder auch "Jetzt G Data gratis downloaden!". Die Wahrscheinlichkeit, dass interessierte User auf den Link klicken ist ziemlich groß, zumal der größte Teil der Internetnutzer sowieso mit abgeschaltenem Verstand im Internet umherklickt und sich nichts dabei denkt. Was soll auch passieren?! Die URL beinhaltet "gdata.de", es ist ein "https://" vorhanden und das Zertifikat scheint auch in Ordnung zu sein. Also kann ich ja getrost bei G Data umherklicken und das super günstige Angebot auch gleich bestellen, wird sich wohl der ein oder andere Nutzer denken.

Stellen wir uns nun vor, dass der Angreifer so nett war, das Opfer direkt in den Bestellvorgang zu leiten und mit einem kleinen Trick die Seite nach 2 Sekunden neu zu laden. Natürlich in ein Iframe, denn "oben" rein, legen wir jetzt eine nette XSS Shell, die den gesamten Aufenthalt und natürlich auch den Bestellvorgang samt Konto- oder Kreditkartendaten, Namen, Adresse, Passwort usw. aufzeichnet. Wäre ja auch schade, wenn eine wichtige Information verloren ginge. Der Kunde bestellt, bezahlt und merkt absolut nichts von dem, was da gerade passiert ist. Er erhält seine Sicherheitssoftware, verlässt die Seite und ist glücklich. Natürlich nur so lange, bis er die Abrechung seiner Kreditkarte zu Gesicht bekommt oder der Rechner plötzlich ruckelt...

Nun, gehen wir in diesem Gedanken vielleicht noch einen kleinen Schritt weiter. Stellen wir uns vor, der Angreifer hat es garnicht auf Ihre Daten abgesehen, sondern möchte Ihnen lediglich ein paar "ungefährliche" Dateien - nennen wir sie Malware oder auch Trojaner - unterschieben. Da würde sich doch die XSS Schwachstelle bei einem Anbieter für Sicherheitssoftware perfekt - absolut perfekt - anbieten. Nehmen wir doch einfach den Bestellvorgang raus und setzen ein Iframe ein, welches mit einem super Angebot bestückt wird: "Jetzt die Vollversion gratis downloaden und 24 Monate kostenlos nutzen!" Natürlich der passende Downloadlink bzw. Button direkt darunter. Jetzt raten Sie einmal, wieviele User sich verlocken lassen und die vermeindliche Sicherheitssoftware herunterladen und installieren?!

Wer jetzt noch sagt, dass XSS Schwachstellen "low" oder gar "harmlos" sind, der hat die Problematik nicht wirklich erkannt und die Gefahr absolut nicht verstanden. Ähnlich wie die Verantwortlichen bei G Data, die seit bald 2 Wochen eine derartige Schwachstelle im eigenen Shop ignorieren oder schlichtweg nicht aufmerksam genug sind, wenn es um dringende Warnungen geht, die man ihnen zukommen lässt. Dass ein Anbieter für Sicherheitssoftware weder auf Hinweise reagiert, noch die Schwachstellen beseitigt, kann man sich hier nicht erklären. An Fachwissen sollte es doch dort nun wirklich nicht mangeln.

In den Datenschutzbestimmungen bei G Data erklärt man:

Wir nehmen den Schutz vertraulicher Daten unserer Kunden sehr ernst. Als Security-Spezialist können wir den Wunsch unserer Kunden nach dem bestmöglichen Schutz für Ihre persönlichen Daten gut verstehen. Aus diesem Grund möchten wir für Sie die Verwendung Ihrer Daten in unserem Unternehmen transparent machen.

Da aber unter Umständen nicht nur die Verwendung der Daten des Benutzers durch G Data transparent gemacht werden, sondern ein Angreifer auch noch die Daten des Nutzers transparent vor die Linse bekommen könnte, empfehlen wir den Kunden von G Data und auch den Interessenten, ganz genau hinzuschauen was in der Browserzeile (URL) steht, wenn sie sich in deren Shop aufhalten. Auch Links in Foren, bei Facebook in Emails usw. welche zu G Data führen, sollten absolut gemieden werden. Ein einziger Klick könnte unter Umständen den Computer "verseuchen". Zudem sollte möglichst ein Browser-Addon wie "NoScript" für Firefox installiert werden. Dieses fängt in der Regel den schädlichen Code ab und schützt so in den meisten Fällen vor Angriffen durch XSS Schwachstellen. Nutzer des Internet Explorers in den aktuellen Versionen, sind überwiegend vor derartigen Angriffen geschützt, da der Browser selbst in vielen Fällen den möglichen Angriff erkennt und das Ausführen der Scripts über die URL verhindert. Ein wirklicher Schutz ist aber nur möglich, wenn die Schwachstellen bei G Data beseitigt werden. Nachdem man aber bisher bei G Data absolut keine Regung zeigte, wird dies wohl noch ein wenig Zeit in Anspruch nehmen. Wir stehen natürlich auch G Data gerne mit Rat und Tat zur Seite - sollte man dies gerne in Anspruch nehmen.

Update 26.08.2011:

Die Verantwortlichen bei G Data haben in der Zwischenzeit reagiert und die von uns gemeldete Schwachstelle beseitigen können. Leider konnte man sich im ersten Moment nicht erklären, warum unser Hinweis nicht die entsprechenden Stellen erreicht hat. Laut G Data müsste unsere Email mit dem Hinweis auf die Problematik, beim Endkunden-Support angekommen sein. Warum die Nachricht dort nicht zeitnahe bearbeitet bzw. weitergeleitet werden konnte, wird nun intern überprüft. G Data hat sich gegenüber unserem Engagement zum Schutz der Nutzer vor Gefahren im Netz positiv geäußert. Man befürwortet unsere Arbeit und teilt die Meinung, dass es sehr wichtig ist, der Öffentlichkeit ein Bewusstsein für die Gefahren im Internet zu vermitteln. Wie G Data mitteilt, werden mehrmals im Jahr, unterschiedliche Penetration-Test Firmen mit der Überprüfung der Webpräsenz beauftragt. Die Tatsache, dass wir eine Schwachstelle ausfindig machen konnten, welche nicht im Rahmen der bisherigen Bemühungen bei G Data aufgedeckt werden konnte, ist dem Unternehmen sehr unangenehm.

Nun, an dieser Stelle sollte vielleicht erwähnt werden, dass es auch uns grundsätzlich unangenehm ist, die Schwächen anderer Unternehmen und Internetdienste zu veröffentlichen. Grundsätzlich versuchen wir in jedem Fall, die Betreiber zu kontaktieren und bitten hierbei um möglichst schnelle Behebung der Schwachstellen, um die Benutzer bzw. Besucher zu schützen. Da in den meisten Fällen eine direkte Gefahr für die User besteht, steht es in einem besonderen, öffentlichen Interesse, auf die Problematik hinzuweisen. Wir möchten damit eine schützende und informative Position einnehmen. Wir warten meist eine Zeit lang ab, bevor irgendwelche Informationen an die Öffentlichkeit gelangen, denn es wäre kontraproduktiv und nicht in unserem Sinn, wenn Schwachstellen völlig unerwartet an die Öffentlichkeit gelangen würden. Wenn unsere Hinweise aber ins Leere verlaufen oder man wie z.Bsp. bei "Harvard" mit totaler Ignoranz zu kämpfen hat, dann ist es fast zwingend notwendig, die Öffentlichkeit zu informieren.

Was G Data betrifft, haben wir nun ein klein wenig anderes Bild vor Augen. So wie es aussieht, hat lediglich der interne Ablauf nicht funktioniert und unser Hinweis konnte so, nicht an die zuständige Abteilung weitergeleitet werden. Nachdem man aber über die Berichterstattung von der Problematik erfahren hat, wurde die Schwachstelle sehr schnell beseitigt. Man hat sich auch direkt mit uns in Verbindung gesetzt und sich für den Hinweis bedankt. Dieses vorbildliche Verhalten sollte man G Data in jedem Fall positiv anerkennen. Die Schwachstelle wurde beseitigt und man hat sich sogar bedankt - wir können also zufrieden sein und ein weiteres, positives Ergebnis unserer Arbeit verzeichnen.