XSS-Schwachstelle bei Reuters

Die zuletzt größte, weltweite Nachrichtenagentur "Reuters", wurde vor 2 Wochen über eine XSS-Schwachstelle in einem der dort betriebenen Internetportale informiert. Bestimmte Parameter werden vor ihrer Verarbeitung im System, nicht auf bestimmte Zeichen untersucht und gefiltert. Dies ermöglicht einem Angreifer das Einschleusen von Schadcode und externen Dateien, was gravierende Folgen für Besucher des Portals bedeuten könnte, sofern diese über einen präparierten Link in das Portal gelangen. Leider hat die rund 17.500 Mitarbeiter starke Mediengröße bisher nicht auf Hinweise reagiert. ...

Bereits vor 2 Wochen wurden die Betreiber über das Problem informiert, jedoch wurde bisher weder der Empfang der Warnung bestätigt, noch die Schwachstelle im System beseitigt. Es besteht also aktuell eine Gefahr für die User des Nachrichtendienstes. Benutzer der Internetdienste, die von Reuters angeboten werden, sollten das Anklicken verlinkter Beiträge bzw. Seiten vorübergehend meiden, bis die Problematik beseitigt wurde. Besonders achtsam sollte man bei Verlinkungen über Kurz-URL-Dienste sein, die zum Beispiel über Facebook und twitter gepostet werden. Gerade diese Shorturls dienen meist für die Verbreitung präparierter Links, die auf infizierte bzw. manipulierte Seiten führen. Auch Dienste wie Paste HTML verstärken die Gefahr für einen Angriff, da der User keinen vorherigen Einblick auf die aufgerufenen Inhalte hat. Dies ermöglicht es Angreifern, eine Weiterleitung zum manipulierten bzw. infizierten Bereich einzurichten und über das Netz zu verteilen.

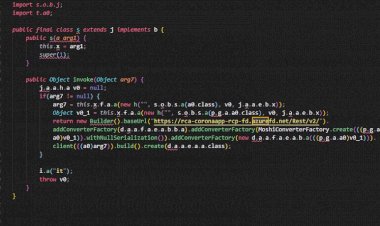

Hier ein Screenshot zur Demonstration der Schwachstelle (wie immer mit Nyan Cat als Special Guest):

XSS-Schwachstellen werden von diversen IT-Spezialisten in der Regel als "harmlos" herabgestuft, wobei dies wohl am nicht vorhandenen Wissen über die wirklichen Gefahren liegt. Da über derartige Schwachstellen die Möglichkeit besteht, externe Dateien in aufgerufene Seiten zu integrieren, haben Angreifer nahezu unbegrenzte Möglichkeiten, was die Angriffsmethoden betrifft. Es wäre zum Beispiel möglich, ein schädliches Script einzuschleusen, welches dem Angreifer über diverse Schwachstellen des Browsers, Zugang und Kontrolle auf dem PC des Besuchers verschaffen würde. Zudem könnten Webbrowser und Systemdateien entsprechend manipuliert werden, um private Daten auszuspähen oder den User zu überwachen. Sicherheitssoftware erkennt die Gefahr meist nicht und kann somit auch nicht vor den Folgen bewahren. Selbst die Funktion zum Schutz vor XSS-Angriffen, wie sie der Internet Explorer in den aktuellen Versionen bietet, reicht in der Regel nicht aus, um das System zu schützen. Dass diese Schutzfunktion ausgehebelt werden kann, habe ich bereits in einem Video demonstriert.

Ich hoffe, dass sich Reuters bezüglich der Warnung, doch noch hier meldet und die genannte Schwachstelle möglichst schnell beseitigt werden kann. Ein klein wenig Schutz für den Übergang, bieten Browser-Addons wie zum Beispiel NoScript. Das Addon verhindert das Ausführen von Javascript und hilft somit dabei, vor Übergriffen via XSS zu schützen. Absolute Sicherheit ist aber selbst mit den besten Blockern nicht gegeben.