SQLi Schwachstelle im Mechbunny Adult Tube Script

Das "Tube Script" von Mechanical Bunny Media - eine Art YouTube für Erotikseiten - wies bis vor wenigen Tagen eine sehr kritische Sicherheitslücke auf, welche Zugriff auf die Datenbank und somit auch auf sämtliche sensible Informationen, sowie die Kontrolle über das System möglich machte. Entdeckt wurde die Schwachstelle bei der Rückverfolgung von Spamnachrichten, die über gekaperte Server versandt wurden. Die Betreiber haben erst nach meinem Hinweis bemerkt, dass ein bösartiger Zugriff auf das System erfolgte, der zum Versand unzähliger Spamnachrichten mit schädlichem Anhang diente. ...

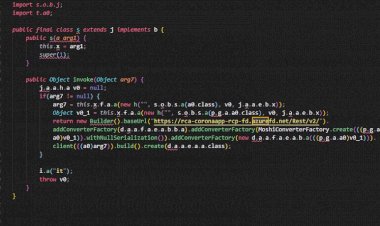

Eine besonders "heiße" Aufgabe war es, die Server eines sehr großen Anbieters erotischer Inhalte, auf mögliche Schwachstellen die für den unerlaubten Zugriff auf das System dienten, zu überprüfen. Man wollte die Sache nicht wirklich glauben und erlaubte einen direkten Test auf Sicherheitslücken, wünschte gleichzeitig auch einen Auszug der Datenbank als Nachweis. Nach kurzer Zeit war recht klar, wie sich der Angreifer Zugriff auf das System verschaffen konnte. Das "Mechbunny Adult Tube Script", welches für mehrere Portale des Betreibers verwendet wurde, war von einer kritischen Sicherheitslücke betroffen, die einem Angreifer binnen weniger Minuten, Vollzugriff auf das System verschaffen konnte. Die Schwachstelle war in der Video-ID der Anwendung versteckt, welche nicht ausreichend vor Manipulationen geschützt war.

Man würde jetzt denken: "Naja, so ein paar Erotikseiten. Kann ja nicht so schlimm sein." Allerdings stellte sich recht schnell heraus, dass das Ausmaß der Problematik doch recht enorm ist. Alleine das Unternehmen, welches vom oben genannten Angriff betroffen war, bietet im weltweiten Netz etwa 100 verschiedene Erotikportale, sowie bekannte Poker-Seiten und hatte auf den eigenen Systemen (nach Auskunft und erlaubtem Zugriff) rund 320.000.000 Datensätze von Besuchern, Kunden, Geschäftspartnern und internen Systemen gespeichert. Darunter waren neben Realdaten zu IP-Adressen auch Kreditkarteninformationen, Anschriften der User, E-Mail Postfächer und natürlich sämtliche Nutzerdaten samt Kennwörter. Der Angreifer hätte somit den "Jackpot" abräumen können, jedoch hat er wohl das Potential des Hacks nicht richtig erkannt und ist stur und gezielt beim Spamversand geblieben. Ein direkter Zugriff auf die genannten Datensätze konnte nicht bestätigt werden.

Eine gezielte Abfrage bei Google, brachte noch ein paar Tausend weitere Portale, die das "Tube Script" ebenfalls nutzen und demnach mit gleichen Sicherheitsproblemen zu kämpfen haben. Man kann also davon ausgehen, dass für einen Angreifer sicherlich noch ein paar Millionen Datensätze mehr zu holen gewesen wären. Ob durch die Schwachstelle bereits aktiv Datensätze "gestohlen" (welch eine blöde Bezeichnug dafür) wurden ist aber unbekannt.

Natürlich wurden die Entwickler der Webanwendung umgehend über die Schwachstelle informiert. Die Entwickler wollten das Problem zunächst auch nicht glauben und forderten ebenfalls einen Nachweis bzw. Auszug aus der Datenbank zur Bestätigung. Leider ist nach einer ersten Unterhaltung via Messenger der Kontakt abgebrochen und man hat nicht mehr auf Anfragen reagiert. Bereits wenige Stunden später waren zwar die Systeme der Entwickler von der Sicherheitslücke befreit, ein öffentliches Update für das "Adult Tube Script" scheint es aber nicht zu geben. Ob Kunden von Mechanical Bunny Media über das Sicherheitsproblem informiert wurden, ist leider unbekannt.

Erst kürzlich sorgte ein Hackerangriff auf das bekannte Erotikportal YouPorn für Aufsehen im Netz. Bei dem Übergriff auf das Portal, konnte der Angreifer rund 350.000 Nutzerdatensätze aus der Datenbank laden.